Novedades

WhatsApp trabaja en un plan de suscripción para empresas

El objetivo sería por ejemplo que 4 empleados de una empresa puedan gestionar la misma cuenta.

Según filtraciones de la última versión en desarrollo de WhatsApp, podría estar preparándose un nuevo plan para cuentas comerciales con el fin de ofrecer funciones extra a los usuarios suscriptores.

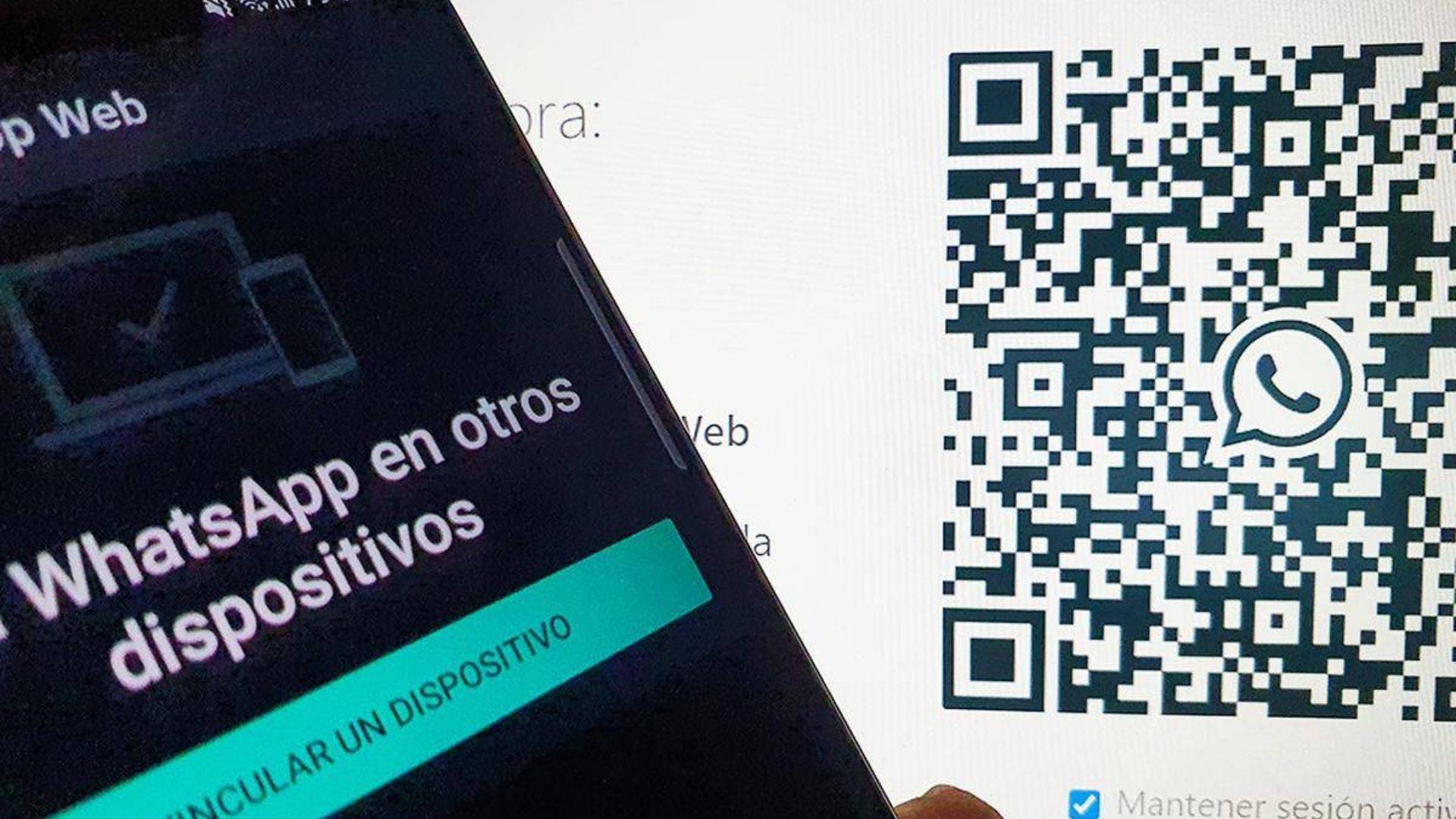

Es así como uno de estos planes admitiría hasta 10 dispositivos vinculados a una misma cuenta, eso sí, hablando siempre de la versión web, ya que para dispositivos móviles no mencionan ninguna opción.

El objetivo de esta función sería por ejemplo que 4 empleados de una empresa puedan gestionar la misma cuenta comercial de WhatsApp pagando una suscripción.

Sin embargo, de momento no hay información oficial sobre el tema, solo lo que se puede encontrar en la versión en desarrollo, lo que quiere decir que en cualquier momento pueden declinar la idea.