Resuelve la problemática donde un colaborador de la empresa firma la asistencia de personas que no asistieron a trabajar previniendo la suplantación o robo de identidad.

Remcos vuelve a los primeros puestos y es uno de los troyanos con más incidencia en las empresas de todo el mundo.

Durante el 2022 hubo un aumento global del 38 % de los ciberataques.

En términos de variedades de malware, destacan metodologías como el spyware, ransomware, adware, virus, bots, botnets, rootkits, keyloggers y los caballos de Troya o “troyanos”.

Desde su uso para la guerra hasta el trabajo colaborativo, Internet ha transformado la productividad en el mundo moderno generando nuevos modelos de negocio y transformando...

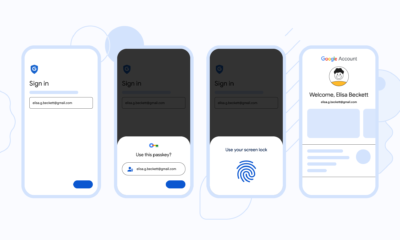

Este método de seguridad vincula las claves de acceso de la cuenta con los datos biométricos del usuario.

La IA avanza y las contraseñas parecen no ser suficientes para proteger información sensible. No obstante, una combinación de extensos caracteres, biometría, autenticación en dos pasos...

El Gobierno de Italia limita el tratamiento de datos de usuarios italianos por OpenAI, a la par se abre una investigación hacia la compañía detrás del...

PayPal y Google encabezan los servicios más suplantados, seguidos por SharePoint, Fedex, Intuit, RingCentral e iCloud.

El principal objetivo del malware insertado está enfocado al secuestro de los sistemas afectados para el minado de criptomonedas.